Un téléphone professionnel partagé sans MFA transforme chaque identifiant en ticket d’entrée. Certaines DSI verrouillent tout, d’autres oublient le reset après départ. Une politique de provisioning floue laisse des comptes actifs sur des appareils égarés. L’absence de réaffectation stricte multiplie les points d’entrée pour attaquants discrets.

Pourquoi le téléphone Teams s’impose à nouveau

Le téléphone fixe, qu’on croyait relégué aux oubliettes, revient au centre des espaces de travail hybrides et du flex-office. Les entreprises multiplient les postes partagés, les salles de réunion connectées, les espaces d’accueil. Un téléphone Teams dédié s’impose pour garantir la continuité des appels et l’intégration parfaite avec la suite collaborative de Microsoft.

A voir aussi : Comment choisir un PC pour jouer sans se tromper ?

Sur le terrain, les usages évoluent vite : un poste dédié en open space le matin devient point d’accueil l’après-midi, puis hotline support le soir. Les téléphones Teams modernes épousent ces contraintes. Les téléphones Yealink Teams pour entreprise illustrent cette mutation : ces terminaux taillés pour l’open-space intègrent bouton Teams, audio HD, options Wi-Fi/Bluetooth, et une gestion des profils pensée pour le partage de poste.

Risques à anticiper : du compte trop permissif à la faille d’inventaire

Déployer un parc de téléphones Teams, c’est ouvrir la porte à cinq risques principaux si la sécurité ne suit pas. Premier écueil : des comptes trop permissifs ou réutilisés sur plusieurs appareils, qui exposent l’entreprise à des accès non maîtrisés. Deuxième faille : l’absence de MFA, alors que 99 % des attaques par usurpation d’identité pourraient être stoppées par ce simple rempart, selon Microsoft.

A lire également : Facilitez le travail de vos équipes avec des logiciels performants et adaptés

Troisième danger : des équipements partagés sans procédure de réinitialisation systématique, laissant des sessions ouvertes après chaque utilisateur. Quatrième point noir : un provisioning non maîtrisé, où activation et désactivation des comptes se font sans suivi. Enfin, la perte ou le vol d’un terminal, si l’inventaire matériel n’est pas rigoureux, peut laisser filer des accès critiques. Les recommandations ANSSI sur la MFA rappellent la nécessité d’un double facteur robuste et d’un cycle de vie maîtrisé des identifiants.

Checklist pour un déploiement propre : sécurité et ergonomie

Pour garantir un déploiement solide, chaque étape doit combiner exigence de sécurité et simplicité d’usage. Voici les points à couvrir, inspirés des meilleures pratiques et de retours terrain :

- Activer la MFA sur chaque compte utilisé sur les téléphones Teams, avec gestion centralisée des méthodes d’authentification.

- Créer des comptes dédiés et restreints, évitant l’usage de comptes personnels ou à droits élargis.

- Mettre en place une procédure de réinitialisation rapide lors de chaque changement d’utilisateur ou de réaffectation de terminal.

- Imposer des règles de mise à jour automatique pour garantir que chaque appareil reçoit les derniers correctifs de sécurité.

- Maintenir un inventaire matériel à jour, recensant modèle, numéro de série, emplacement et affectation de chaque terminal.

Une PME qui équipe 30 postes flexibles et deux espaces communs gagne à imposer la MFA et à systématiser le reset des appareils lors de chaque changement d’affectation. Cette méthode évite qu’un simple oubli ou une fuite d’identifiants transforme un téléphone partagé en cheval de Troie silencieux.

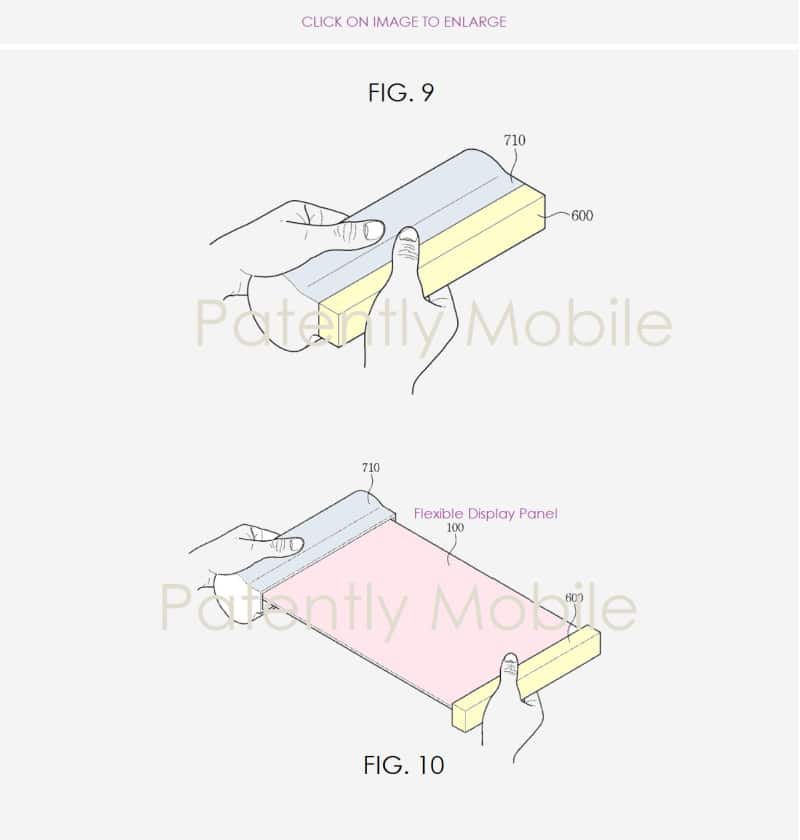

Choisir le bon matériel : critères pour téléphones Teams

Le choix du terminal ne se limite pas à l’esthétique ou au prix. Un téléphone Teams performant doit offrir des fonctionnalités dédiées à l’usage professionnel et une intégration native avec l’écosystème Microsoft. Certains critères techniques font la différence au quotidien, surtout en environnement partagé ou en flex-office.

Pour sélectionner un modèle adapté, ciblez les caractéristiques suivantes :

- Bouton Teams dédié pour un accès instantané aux réunions et à la messagerie.

- Qualité audio HD, indispensable pour les échanges en open space ou en visioconférence.

- Options Wi-Fi/Bluetooth pour simplifier le déploiement sans fil et la connexion de périphériques variés.

- Ports réseau multiples, favorisant l’intégration dans des environnements IT complexes.

- Possibilité de gestion multi-utilisateur ou profils invités, pensée pour le coworking et les salles partagées.

Les modèles « Teams Edition » (comme la série MP référencée chez Convergence Direct) cochent ces cases et facilitent le provisionnement sécurisé. Le terminal devient alors un point d’accès contrôlé, non une faille exploitée sous le radar.

Identité et gouvernance : le socle du déploiement Teams

Un déploiement Teams réussi repose d’abord sur la gouvernance des identités et le choix de terminaux adaptés. La gestion centralisée des accès permet de révoquer ou réaffecter un compte en temps réel. Cette approche limite la surface d’attaque, notamment en cas de turnover ou de mobilité accrue.

En s’appuyant sur les guides de référence comme ceux de l’ANSSI, chaque PME ou ETI structure son plan d’authentification, sécurise la création des comptes et réduit la dépendance à l’humain pour la gestion des mots de passe. Ce socle technique s’avère déterminant pour répondre aux exigences de conformité et pour éviter tout effet domino lors d’une compromission.

Cas concret : sécuriser un parc Teams en flex-office

Une entreprise de taille moyenne déploie 30 téléphones Teams sur des postes flexibles et deux dans des espaces partagés, avec rotation quotidienne des utilisateurs. Elle active la MFA pour chaque compte et impose une procédure stricte de réinitialisation des terminaux à chaque changement. Les comptes sont dédiés, à droits limités, et la DSI tient un inventaire détaillé des appareils et affectations. Résultat : la compromission d’un identifiant ne débouche jamais sur une brèche élargie, chaque session étant isolée et chaque appareil traçable.

Cette démarche ne ralentit pas l’usage quotidien, au contraire. Les collaborateurs bénéficient d’un terminal prêt à l’emploi, authentifié et configuré pour leurs besoins, sans risque de récupérer les données ou la session du prédécesseur. La sécurité devient un réflexe intégré, pas une contrainte subie.

Vers une sécurité intégrée à l’ergonomie

Le téléphone Teams nouvelle génération n’est plus un simple appareil de téléphonie. Il cristallise les enjeux d’identité, de mobilité, de sécurité et d’expérience utilisateur. Un bon déploiement, c’est l’équation entre gouvernance technique, choix matériel éclairé et procédures de gestion des accès. À mesure que le flex-office s’impose, chaque faille potentielle doit être traitée à la source, dès le provisioning et la configuration initiale.

En s’appuyant sur des modèles pensés pour l’écosystème Microsoft et sur des pratiques de sécurité éprouvées, les entreprises transforment un poste partagé en point fort de leur stratégie collaborative, sans sacrifier la robustesse du SI.