Assurer sa sécurité est devenu une priorité incontournable. Qu’il s’agisse de protéger ses données personnelles en ligne ou de garantir la sécurité physique de son domicile, adopter des principes de protection efficaces est essentiel. Une approche bien structurée peut faire la différence entre une sécurité renforcée et une vulnérabilité accrue.

Cinq principes fondamentaux permettent d’établir une protection optimale. Ils englobent à la fois des mesures technologiques et des comportements à adopter au quotidien. En comprenant et en appliquant ces principes, il devient possible de créer un environnement de vie et de travail plus sécurisé, répondant ainsi aux menaces actuelles et futures.

Adopter une politique de mot de passe rigoureuse

Les mots de passe constituent la première ligne de défense dans la protection des informations sensibles. Dans un contexte où les cyberattaques se multiplient, une politique de mot de passe rigoureuse devient nécessaire. Pour renforcer la sécurité, adoptez les mesures suivantes :

- Utilisez des mots de passe complexes, combinant lettres, chiffres et caractères spéciaux.

- Changez régulièrement vos mots de passe pour limiter les risques de compromission.

- Évitez d’utiliser le même mot de passe pour plusieurs comptes.

Authentification multi-facteurs

L’usage de l’authentification multi-facteurs (AMF) ajoute une couche supplémentaire de protection. Cette méthode combine plusieurs éléments d’identification, rendant l’accès aux comptes plus difficile pour les cybercriminels. En entreprise, il est recommandé d’intégrer l’AMF dans la politique de sécurité.

Conformité légale et prévention des risques

Les employeurs doivent se conformer aux obligations légales pour prévenir les risques professionnels. La Directive du Conseil européen n° 89/391/CEE du 12 juin 1989 et la Loi n°91-1414 du 31/12/1991 ont intégré les neuf principes généraux de prévention dans le Code du Travail et le Code de la Santé Publique. L’article L. 4121-2 du Code du Travail stipule que l’employeur doit prendre les mesures nécessaires pour assurer la sécurité et protéger la santé physique et mentale des travailleurs.

Le Document Unique d’Évaluation des Risques Professionnels (DUERP) est un outil clé pour évaluer les risques et mettre en place des mesures de prévention. Une formation sécurité au travail et des programmes de sensibilisation doivent être instaurés pour garantir l’application effective des mesures de protection. Une communication interne efficace est indispensable pour diffuser les informations de sécurité et instaurer une culture de sécurité au sein de l’organisation.

Sauvegarder ses données régulièrement

La sauvegarde régulière des données est un pilier essentiel de la cybersécurité. En cas de panne matérielle, d’attaque par ransomware ou d’erreur humaine, une copie de sauvegarde peut faire la différence. Pour une protection optimale, suivez ces recommandations :

- Automatisez les sauvegardes pour garantir leur régularité.

- Utilisez des solutions de sauvegarde externalisées pour éviter les risques liés aux sinistres locaux.

- Chiffrez vos sauvegardes pour protéger les données sensibles.

Sauvegarde locale vs sauvegarde cloud

Les entreprises doivent choisir entre sauvegarde locale et sauvegarde cloud, chacune ayant ses avantages et inconvénients. La sauvegarde locale offre un accès rapide aux données, mais expose à des risques physiques (incendie, vol). En revanche, la sauvegarde cloud garantit une protection contre ces risques, mais nécessite une connexion internet fiable et pose des questions de respect des réglementations, notamment le RGPD.

Fréquence et types de sauvegardes

Adaptez la fréquence des sauvegardes à la criticité des données. Pour les données critiques, privilégiez des sauvegardes journalières. Pour les données moins sensibles, des sauvegardes hebdomadaires peuvent suffire. Utilisez différents types de sauvegardes :

- Complètes : copie de toutes les données.

- Incrémentielles : copie uniquement des données modifiées depuis la dernière sauvegarde.

- Différentielles : copie des données modifiées depuis la dernière sauvegarde complète.

La mise en place de ces mesures garantit une protection robuste des données, assurant ainsi la continuité des activités en cas d’incident.

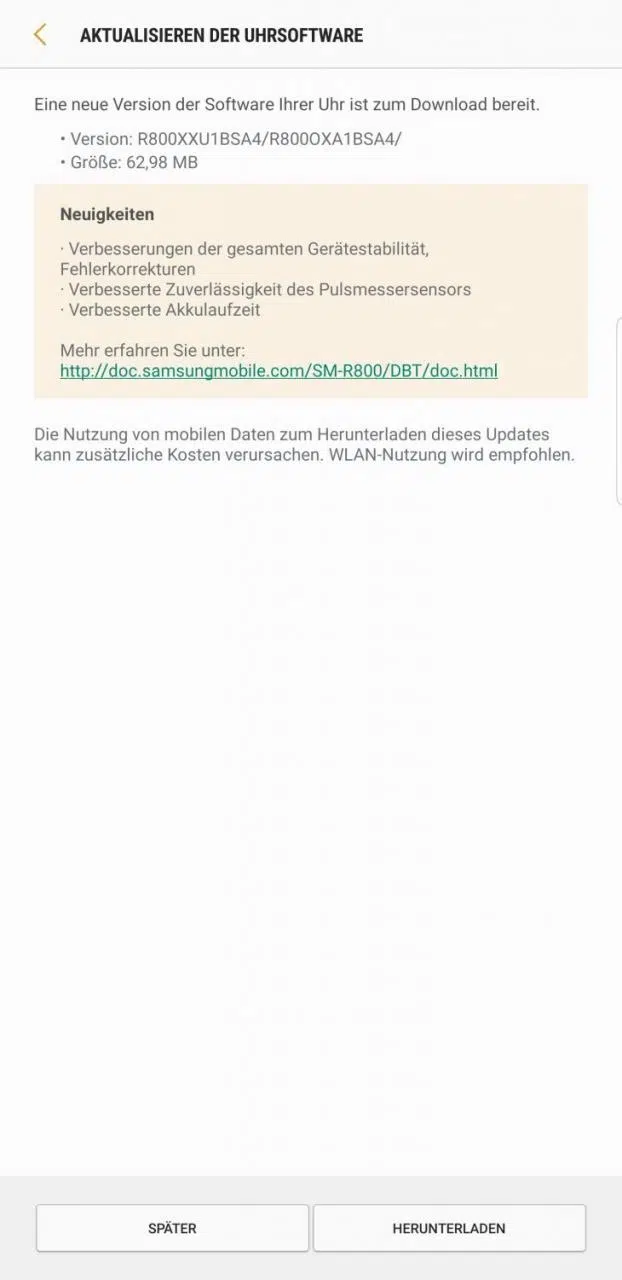

Faire ses mises à jour régulièrement

Pourquoi les mises à jour sont majeures

Les mises à jour logicielles ne se contentent pas d’ajouter de nouvelles fonctionnalités ; elles corrigent aussi des vulnérabilités de sécurité. Les cybercriminels exploitent souvent des failles dans les logiciels non mis à jour pour s’introduire dans les systèmes. En négligeant cette tâche, vous exposez vos infrastructures à des risques accrus.

Automatiser les mises à jour

Pour éviter les oublis, configurez vos systèmes pour qu’ils se mettent à jour automatiquement. Cette approche garantit que les correctifs de sécurité sont appliqués dès leur disponibilité. Les mises à jour automatiques minimisent les interruptions dans les processus d’affaires :

- Activez les mises à jour automatiques de votre système d’exploitation.

- Configurez aussi les mises à jour automatiques pour vos applications critiques.

Tester les mises à jour avant déploiement

Dans un environnement professionnel, il est prudent de tester les mises à jour sur un environnement de pré-production avant de les déployer à grande échelle. Cette précaution permet de s’assurer que les nouvelles versions n’interfèrent pas avec les applications existantes.

Suivi des mises à jour

Tenez un registre des mises à jour appliquées. Ce suivi permet de vérifier que tous les systèmes sont à jour et de réduire les risques de failles non corrigées. Utilisez des outils de gestion de parc informatique pour automatiser cette tâche et garantir une protection à jour en toutes circonstances.

Le maintien régulier des mises à jour est une mesure de sécurité incontournable pour protéger vos systèmes contre les menaces émergentes.

Se protéger des virus et autres logiciels malveillants

Installer un antivirus performant

Utilisez un antivirus de qualité pour détecter et neutraliser les menaces en temps réel. Choisissez une solution reconnue pour sa fiabilité et sa capacité à identifier les nouvelles formes de logiciels malveillants. Un bon antivirus doit offrir une protection complète contre les virus, les chevaux de Troie, les ransomwares et autres menaces.

Mettre en place un pare-feu

Un pare-feu constitue une barrière essentielle entre votre réseau interne et l’extérieur. Il filtre les données entrantes et sortantes pour bloquer les accès non autorisés. Configurez-le correctement pour qu’il surveille les ports de communication et analyse les paquets de données afin de repérer les activités suspectes.

Éviter les pièges du phishing

Le phishing demeure une technique populaire pour les cybercriminels. Ils utilisent des e-mails frauduleux pour inciter les utilisateurs à divulguer des informations sensibles. Formez vos employés à reconnaître les signes d’un e-mail de phishing : fautes d’orthographe, adresses e-mail suspectes, liens trompeurs. Ne cliquez jamais sur des liens ou pièces jointes d’origine douteuse.

Maintenir une vigilance constante

La vigilance reste la clé d’une protection efficace. Surveillez les comportements anormaux de vos systèmes et signalez immédiatement toute activité suspecte. Utilisez des outils de surveillance réseau pour détecter les intrusions et réagir rapidement en cas de menace.

Adopter des pratiques sécurisées

Implémentez des politiques de sécurité strictes, telles que l’authentification multi-facteurs et l’accès restreint aux données sensibles. Limitez les privilèges administratifs uniquement aux utilisateurs qui en ont réellement besoin et surveillez régulièrement les accès pour détecter les anomalies. Le respect de ces pratiques renforce la sécurité de votre infrastructure et protège vos informations critiques.