Les chiffres parlent d’eux-mêmes : chaque jour, des milliers de failles sont exploitées et autant de données compromises, aussi bien du côté des entreprises que des particuliers. Les menaces informatiques n’ont jamais été aussi sophistiquées, forçant à repenser entièrement la manière dont nous protégeons ce qui compte. Les cybercriminels redoublent d’ingéniosité, rendant les anciennes méthodes presque dérisoires.

Face à cette réalité, l’intelligence artificielle et l’apprentissage automatique prennent une place centrale dans l’arsenal de la cybersécurité. Grâce à ces leviers, la détection des comportements suspects devient bien plus rapide, presque intuitive. Les solutions hébergées dans le cloud et la cryptographie dernier cri ajoutent des remparts supplémentaires, verrouillant l’accès aux informations sensibles là où les méthodes classiques montrent leurs limites.

A découvrir également : Conseils et astuces pour faire du shopping en ligne en toute sécurité

Les défis actuels de la sécurité informatique

Les professionnels n’ont d’autre choix que de revoir leurs stratégies pour contrer des menaces qui évoluent sans cesse. Ce sont les attaques ciblées, les ransomwares et les campagnes de phishing qui dictent aujourd’hui le tempo. Pour éviter la paralysie ou la fuite de données, la réactivité et l’anticipation deviennent la norme plutôt que l’exception.

Les principales menaces

Voici, concrètement, ce que rencontrent quotidiennement les entreprises et les particuliers :

A voir aussi : Sécurité informatique : où sont stockés les mots de passe ? Décryptage complet

- Ransomwares : des logiciels malveillants bloquent l’accès aux systèmes et réclament une rançon pour restituer les données.

- Phishing : des courriels frauduleux imitent parfois à la perfection des messages officiels pour soutirer mots de passe ou coordonnées bancaires.

- Attaques par déni de service (DDoS) : l’infrastructure réseau est submergée, rendant l’accès impossible pour les utilisateurs légitimes.

Technologies de pointe

Pour répondre à ces menaces, les solutions modernes s’appuient sur les avancées technologiques les plus récentes. L’intelligence artificielle et le machine learning ne se contentent plus de réagir : ils anticipent, analysant en continu les comportements pour repérer la moindre anomalie. Le cloud, en offrant une gestion centralisée et évolutive, permet de renforcer les défenses en permanence. Quant à la cryptographie avancée, elle verrouille les données au point de les rendre illisibles, y compris en cas de vol.

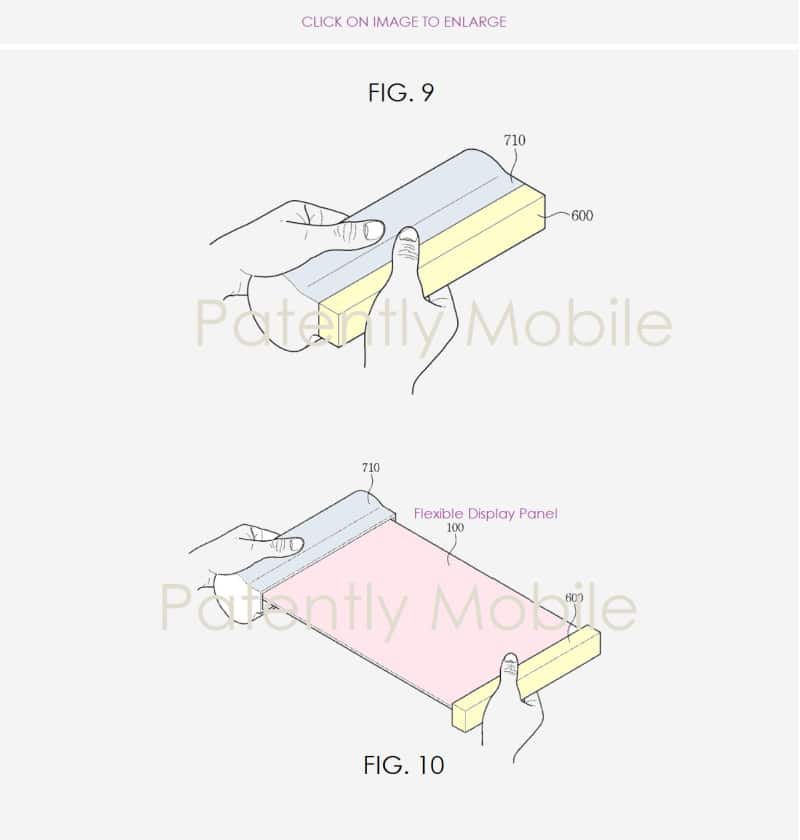

Innovations en matière de sécurité physique

La sécurité ne se limite plus au numérique. Des dispositifs physiques intelligents, tel que le smart lock, apportent une réponse concrète aux enjeux d’accès sécurisé. Ces systèmes, capables de s’intégrer aux infrastructures sensibles, transforment la gestion des accès. Pour approfondir le sujet, la page ‘Smart Lock une solution moderne pour votre sécurité | iLOQ’ détaille ces nouvelles approches. L’intégration de ces outils demande cependant une expertise pointue et une attention de chaque instant pour garder une longueur d’avance.

Les solutions modernes pour renforcer la sécurité

Les progrès technologiques récents mettent à disposition des outils redoutablement efficaces, capables de protéger aussi bien le numérique que le physique. Parmi les innovations marquantes, le cylinder electronique s’impose comme une alternative aux serrures classiques, combinant intelligence et simplicité de gestion des accès.

Les bénéfices des technologies modernes

Voici quelques exemples concrets de ce que ces technologies de pointe apportent :

- Intelligence artificielle et machine learning : analyse instantanée des flux de données, détection précoce d’activités suspectes et anticipation des menaces.

- Cloud computing : centralisation des applications et des données, mises à jour de sécurité gérées à distance, adaptation fluide aux nouveaux risques.

- Cryptographie avancée : confidentialité renforcée, intégrité garantie même en cas d’incident.

Les solutions de sécurité physique

L’intégration de dispositifs comme le cylinder electronique permet d’associer rigueur numérique et contrôle physique. Cette combinaison ouvre de nouvelles possibilités :

- Accès contrôlé : seuls les utilisateurs autorisés franchissent les portes sensibles, limitant fortement les intrusions.

- Traçabilité : chaque passage laisse une trace, rendant tout mouvement suspect plus facile à détecter.

- Flexibilité : les droits d’accès se modifient à distance, facilitant la gestion au quotidien, notamment lors de changements de personnel.

Adopter ces dispositifs demande un savoir-faire solide pour exploiter pleinement leur potentiel. L’alliance entre systèmes de cybersécurité avancés et équipements intelligents comme le cylinder electronique marque un tournant pour la protection des sites stratégiques.

Les bénéfices de l’adoption de nouvelles technologies de sécurité

Mettre en place des solutions modernes transforme la façon dont les entreprises protègent leurs ressources. Intelligence artificielle et cryptographie avancée ne sont plus des concepts abstraits : elles apportent des résultats bien réels.

Réduction des risques de cyberattaques

L’analyse en temps réel des comportements par l’IA permet d’identifier les intrusions dès leurs prémices. Cette anticipation limite les dégâts, empêchant nombre de tentatives de piratage d’aboutir. Un simple exemple : la détection d’un accès inhabituel à une heure improbable déclenche une alerte immédiate, évitant ainsi le pire.

Optimisation des coûts et des ressources

Le cloud computing simplifie la gestion des mises à jour, tout en réduisant la nécessité d’investir dans des infrastructures lourdes. Les processus automatisés diminuent le risque d’erreur humaine, tout en améliorant la rapidité de réaction face aux incidents. Les équipes peuvent concentrer leur énergie sur l’analyse et la prévention, plutôt que sur la maintenance quotidienne.

Amélioration de la gestion des accès

L’introduction de solutions comme le cylinder electronique révolutionne la gestion des accès. Modifier à distance les autorisations, tracer chaque entrée ou sortie, tout cela devient simple et rapide. Ce nouveau modèle permet d’intervenir immédiatement en cas de menace ou de changement d’organisation.

Voici trois aspects concrets mis en avant par ces dispositifs :

- Flexibilité : gérer les droits d’accès à distance, réagir sans délai à toute évolution.

- Traçabilité : chaque mouvement enregistré, facilitant la surveillance et l’analyse.

- Sécurité renforcée : maîtrise accrue des accès, réduction nette des points faibles.

En associant sécurité physique et numérique, ces technologies dessinent un nouveau paysage pour la protection des organisations. Face à la sophistication croissante des attaques, elles offrent un rempart solide, taillé pour les défis d’aujourd’hui et de demain. Ce n’est plus une option réservée aux géants de la tech : il s’agit d’un nouveau standard, déjà en train de redéfinir la donne.